题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

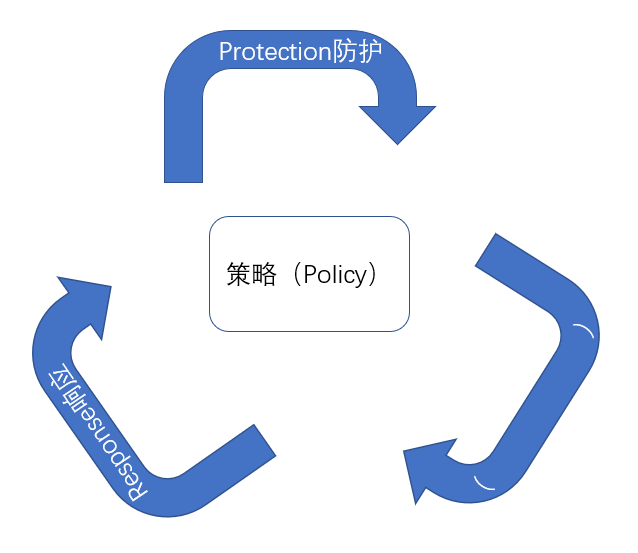

P2DR模型是一个用于描述网络动态安全的模型,这个模型经常使用图形的形式来形象表达,如下图所示:请问图中空白处应填写是()

A.执行(do)

B.检测(detection)

C.数据(data)

D.持续(direction)

如果结果不匹配,请 联系老师 获取答案

如果结果不匹配,请 联系老师 获取答案

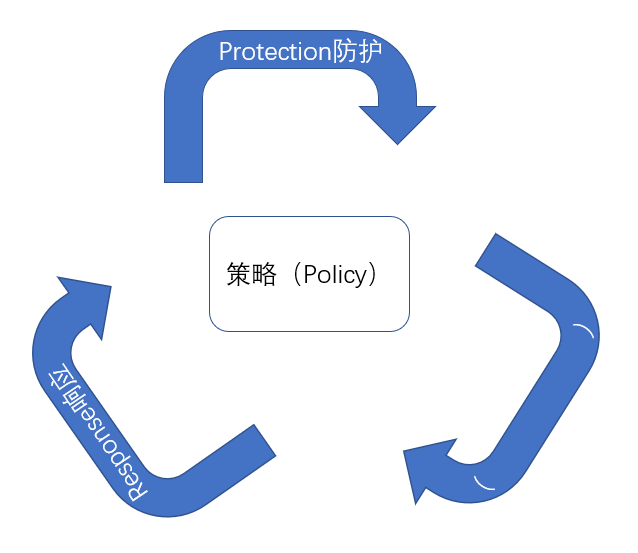

题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

A.执行(do)

B.检测(detection)

C.数据(data)

D.持续(direction)

如果结果不匹配,请 联系老师 获取答案

如果结果不匹配,请 联系老师 获取答案

更多“P2DR模型是一个用于描述网络动态安全的模型,这个模型经常使…”相关的问题

更多“P2DR模型是一个用于描述网络动态安全的模型,这个模型经常使…”相关的问题

A.模型已入了动态时间基线,符合信息安全发展理念

B.模型强调持续的保护和响应,符合相对安全理念

C.模型是基于人为的管理和控制而运行的

D.模型引入了多层防御机制,符合安全的“木桶原理”

A.漏铜检测;控制和对抗;动态性;网络安全

B.动态性;控制和对抗;漏洞监测;网络安全

C.控制和对抗;漏洞监测;动态性:网络安全

D.控制和对抗;动态性;漏洞监测;网络安全

A.入侵检测的信息源包括主机信息源、网络信息源

B.入侵检测的P2DR模型是Policy、Protection、Detection、Regponse的缩写

C.入侵检测系统一般分为四个组件:事件产生器、事件分析器、响应单元、事件数据库

D.不同厂商的IDS系统之间需要通信,通信格式是IETF

不包含于P2DR的安全模型中的是:

A、Policy

B、Political

C、Protection

D、Detection

E、Response

F、Reprovision

A.信息安全研究人员更关注从实践中采用数学方法精确描述安全属性,通过安全模型来解决信息安全问题

B.信息安全也可以看成是计算机网络上的信息安全,凡涉及网络信息的可靠性、保密性、完整性、有效性、可控性和拒绝否认性的理论、技术与管理都属于信息安全的研究范畴

C.信息安全就是为防范计算机网络硬件、软件、数据偶然或蓄意破环、篡改、窃听、假冒、泄露、非法访问和保护网络系统持续有效工作的措施总和

D.信息安全是一个涉及计算机科学、网络技术等多个领域的复杂系统工程

不同思想,一个以预留资源避免阻塞为主,一个以阻塞时的区分业务控制为主,以太网一般使用后者。

A.集合-理论模型

B.语义特征-比较模型

C.层级网络模型

D.激活扩散理论